【笔记】域前置

前言

通过域前置实现反溯源

准备工作

- 配置DCDN,并得到DCDN的某一些节点的IP地址

获取共用当前CDN节点的其他域名

- 根据DNS某一些节点的IP地址,通过IP地址反查域名的方式,得到共用当前CDN节点的其他域名

检测当前CDN厂商是否存在域前置漏洞

<domain_other>:当前CDN节点的其他域名<domain>:CDN指向的源站域名

1 | curl <domain_other> -H 'Host: <domain>' |

- 如果得到的响应是来自于

<domain_other>的,说明不存在域前置漏洞 - 如果得到的响应是来自于

<domain>的,说明存在域前置漏洞

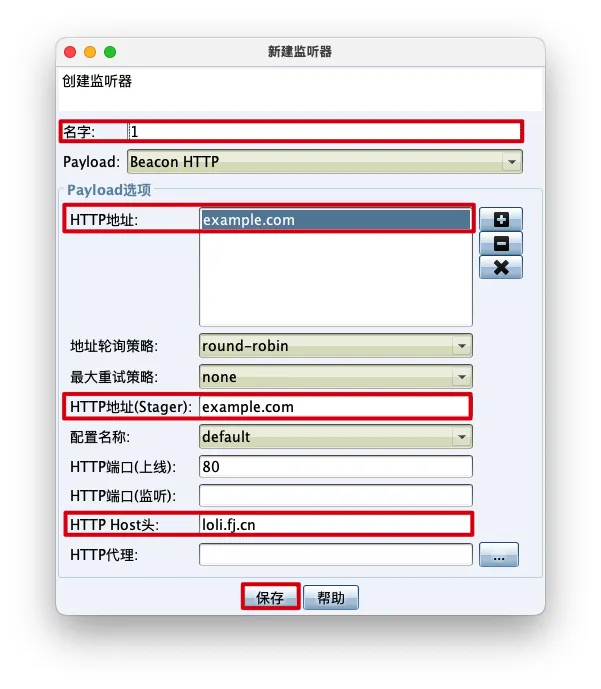

攻击者添加监听器

CobaltStrike->监听器->添加

- 创建监听器->

保存

名字:自定义

Payload:Beacon HTTP或Beacon HTTPS

HTTP地址:共用当前CDN节点的其他域名

HTTP地址(Stager):共用当前CDN节点的其他域名

HTTP Host头:CDN指向的自己的源站域名

- 反向连接监听器创建成功后会自动在CobaltStrike服务端监听端口,等待受害者上线

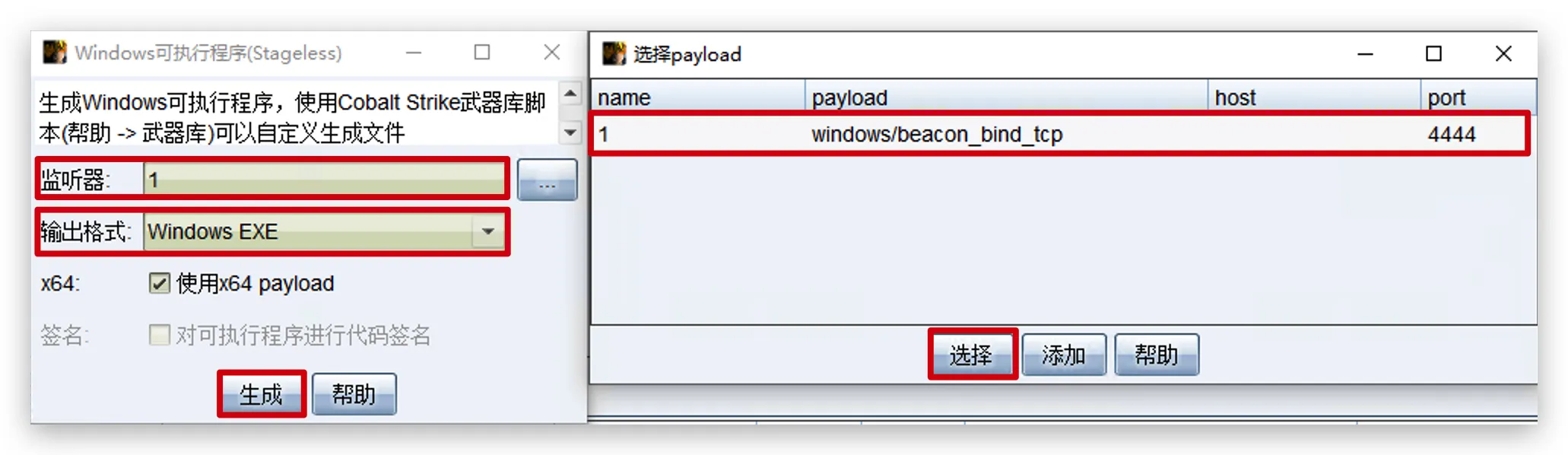

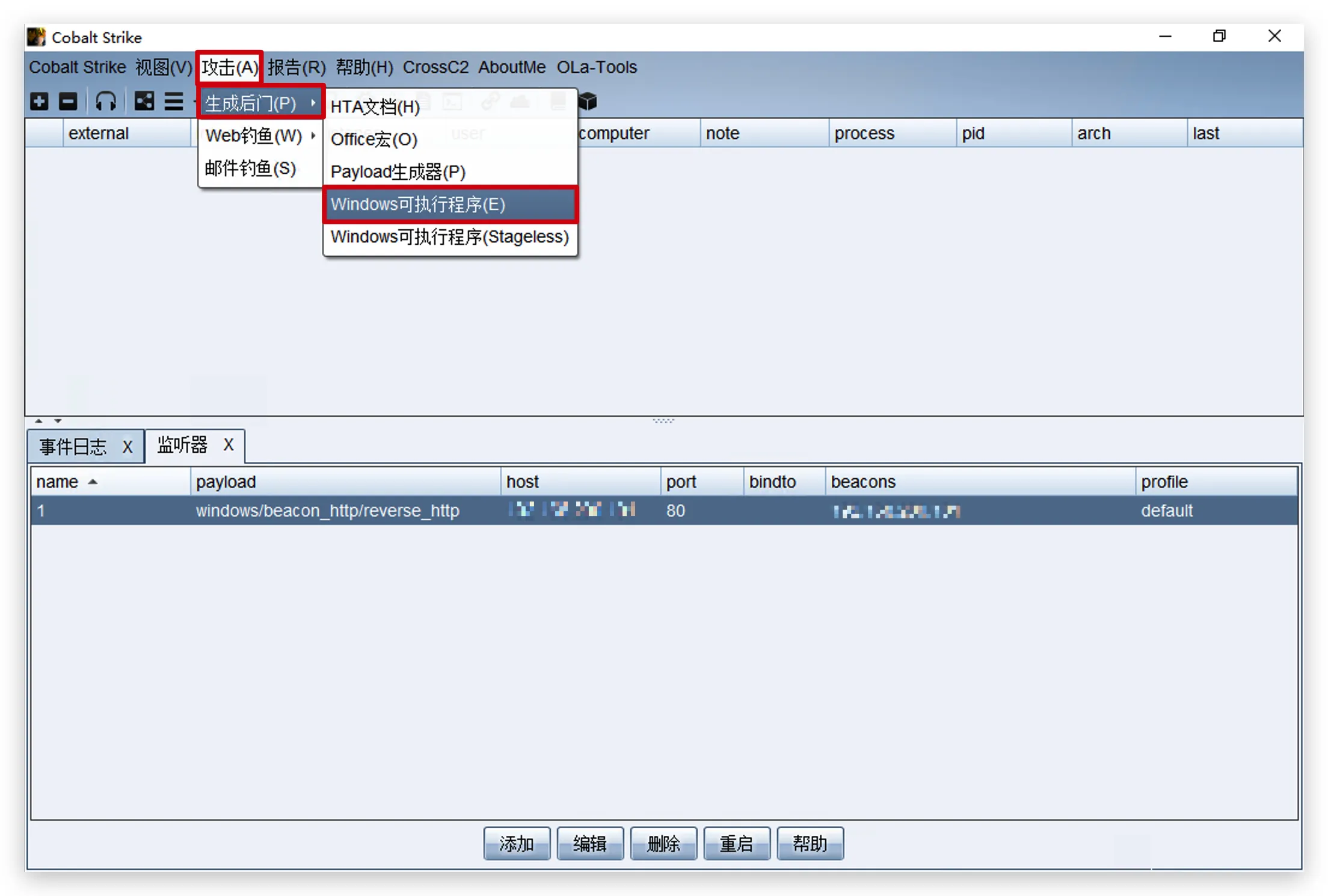

攻击者生成木马

攻击->生成后门->Windows可执行程序

监听器选择上一步骤创建的监听器,输出格式选择Windows EXE,根据需要在x64勾选或取消勾选使用x64 payload->生成

受害者执行木马

- 受害者执行木马,会主动连接CobaltStrike服务端,上线成功后,攻击者可以看到新的会话